ADSSP机器登录MFA测试流程及注意事项

下面是 ADSelfService Plus 机器登录(Windows/macOS/Linux)MFA 的完整配置流程,按“准备 → 策略 → 认证器 → 端点MFA → 客户端部署 → 离线/高级 → 测试”顺序整理。

一、前置准备(必须先做)

1. 启用 SSL(HTTPS协议)

- 登录 ADSelfService Plus 管理控制台 → 管理 → 产品设置 → 连接

- 勾选 启用SSL端口(默认 9251),保存并重启服务。

注意:出于安全考虑,SSL证书是强烈建议配置的,测试期间如果没有证书的情况,记得修改Gina注册表中的“RestrictBadCert”值为false,否则会出现“安全访问”报错。参考此知识库:https://support.manageengine.cn/portal/zh/kb/articles/%E7%A6%BB%E7%BA%BFmfa%E9%9C%80%E8%A6%81%E4%BF%AE%E6%94%B9%E7%9A%84

2. 确认域集成

- 已完成 AD 域配置,用户/计算机在 AD 中可正常识别。

3. 准备验证器

- 提前确定好要使用的 MFA 方式:TOTP(Google/Microsoft Authenticator)、短信、邮件 等。

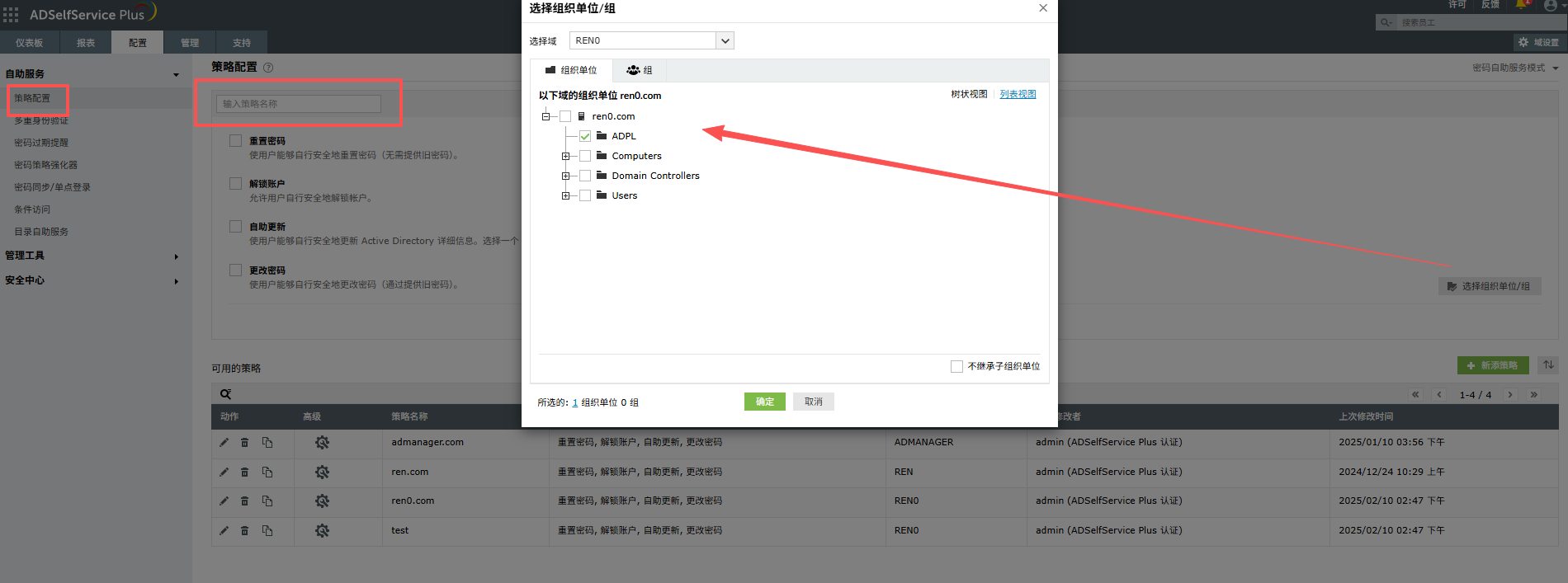

二、创建/选择 MFA 策略(按 OU/组管控)

1. 进入配置 → 自助服务 → 策略配置 → 添加新策略。

2. 填写策略名称 → 选择目标 OU/组(必须选至少一个)。

3. 勾选至少一项自助服务功能(如“重置密码”)→ 保存策略。

4. 后续所有 MFA 配置都绑定该策略。

三、配置验证器 1. 进入 配置 → 自助服务 → 多重身份验证 → 验证器设置。 2. 选择上一步创建的策略 → 启用需要的认证方式: - TOTP:Google Authenticator、Microsoft Authenticator、Zoho OneAuth - 短信/邮件 OTP - 第三方:Duo、RSA SecurID 等(需先完成集成配置)。 3. AD用户和密码登录产品完成 MFA 注册(强制注册可在高级设置开启)。

四、启用机器登录 MFA(核心步骤) 1. 进入 配置 → 自助服务 → 多重身份验证 → 终端MFA(MFA for Endpoints)。 2. 选择目标策略 → 在“机器登录MFA”区域: - 勾选启用 __ 因素认证(通常选 2 因素)。 - 从下拉框选择已配置的认证器(可多选)。 3. 离线 MFA(关键) - 勾选离线MFA选项。 - 选择离线可用的认证器(仅支持 TOTP、FIDO2)。 4. 故障选项 - 默认勾选:如果 ADSelfService Plus 不可用,则忽略 MFA(避免服务器宕机导致无法登录)。 5. 点击保存设置。

五、部署登录代理(客户端必须安装)

Windows 批量部署(推荐)

1. 进入 配置 → 管理工具 → GINA/登录代理 → Windows。

2. 选择域 → 新建安装 → 搜索/选择目标计算机 → 安装。

3. 手动安装(备用):

- 从服务器 `C:\Program Files\ManageEngine\ADSelfService Plus\bin` 复制 `ADSelfServicePlusLoginAgent.msi`。

- 客户端双击安装 → 输入服务器地址/SSL端口 → 完成。

macOS 部署

1. 从服务器 bin目录复制 `ADSelfServicePlusMacLoginAgent.pkg。

2. 客户端安装 → 输入服务器信息 → 完成。

Linux 部署

-参考官方文档安装 Linux 登录代理,配置服务器地址。

注意:装完代理后,先测试下装代理机器和产品服务器的通信,确保装代理机器能ping通产品服务器的IP地址和主机名。确认能顺利连接后,再检查下注册表信息,确保需要修改的值都修改了。参考上面知识库链接中的修改处,基本也都是那3处。

六、高级配置(按需开启)

1. RDP/UAC/解锁 MFA

- 进入 终端MFA → 高级设置。

- 启用:用户账户控制(UAC)、系统解锁、远程桌面(RDP)登录 MFA。